5 verstörende Kunstwerke Verschlüsselung

Verschlüsselung ist der Prozess der Verschlüsselung einer Nachricht, und heute haben wir unglaublich ausgefeilte Software und Algorithmen, die unsere verschlüsselten Nachrichten entschlüsseln fast unmöglich machen. Aber wie funktioniert es? Diese Kunstprojekte erforschen, wie Verschlüsselung Teil des täglichen Lebens geworden sind, um diese Frage zu beantworten.

Einst die Domäne der Spione und Ingenieure, Verschlüsselung heute Teil der Kunstwelt. Künstler sind Kooptierung Krypto Werkzeuge bauen, Installationen, Objekte und Skulpturen, die Anonymität und digitale Überwachung zu erkunden.

Oft ist die Hardware und Netzwerk-Infrastruktur der Verschlüsselung für uns unsichtbar. Diese Künstler wollen ändern, zeigt uns, wie es wirklich aussieht und wie es wirklich funktioniert – und dabei beweisen wie kritische Crypto wirklich ist.

Wiederaufbau der NSA gruseligste Überwachungsinstrumente

Im Jahr 2013 veröffentlichte Der Spiegel einen langen Katalog von Tools, mit denen die NSA verwendet, um digitale Überwachung vorzunehmen. Dieses Leck diente als Blaupause für Künstler Francesco Tacchini, die beschlossen, zwei dieser Tools reverse Engineering.

Ein, genannt CANDYGRAM, wird von der NSA verwendet, um eine gefälschte Mobilfunkmast erstellen – hilfreich für die Verfolgung von Überwachung Ziele über ihre Handys. Ein anderes, SPOOK-I, nutzt Frequenzen, die Menschen nicht hören können – aber, jedes Gadget mit einem Mikrofon aufnehmen kann. Es wechselt"heimlich ein Zielgerät Verkehr aus einem Mobilfunknetz Einfluss auf einem überwachten Radiofrequenz" nach der NSA-Dokumente.

Tacchini beschreibt sein Stück, SPOOK-ich, als eine gemeinsame "drahtlose Jammer und Sniffer." Wenn Sie die Galerie betreten, klemmt Ihr Handy WLAN-Signal und wirft Ihren Namen auf einer Wand in der Nähe. Bald, erhalten Sie eine e-Mail von einer @nsa.gov e-Mail lesen "dieses Gerät ist jetzt unter Beobachtung: Sie wurden auf einer Funkfrequenz gesteuert von der US National Security Agency." Die Dinge werden von dort nur seltsamer. Lesen Sie mehr hier, oder auf kreative Anwendungen.

Tor auf einem Podest

Wenn Sie eine Luftaufnahme der NSA-zentrale vor kurzem gesehen haben, haben Sie wahrscheinlich Trevor Paglen danken. Der Künstler (die Sie vielleicht besser wissen aus seinem Werk der letzten Bilder), verbrachte die letzten Jahren konzentrierte sich auf die Agenturen, die uns, einschließlich der Vermietung eines Hubschraubers zu noch nie da gewesenen Luftaufnahmen von banalen s Hauptquartier der NSA, das National Reconnaissance Office und der National Geospatial-Intelligence Agency zu überwachen.

In seinem neuesten Galerie Schau Altman Siegel in San Francisco ist etwas, nennt eine Autonomie Cube Paglen zeigen.

Gebaut mit Künstlerkollegen Jacob Appelbaum, ist es ein Wi-Fi-Hotspot, den jemand in der Galerie zu verbinden und durchsuchen kann. "Autonomie Cube liefert aber keine normale Internetverbindung" Paglen erklärt. "Die Skulptur routs aller WLAN-Verkehr über das Tor-Netzwerk, ein globales Netzwerk von Tausenden von Freiwilligen betriebene Server, Relais und Dienstleistungen entwickelt, um Daten zu anonymisieren."

Also überall dort, wo Autonomie Cube installiert ist, dient es als ein Ort, wo die Nutzer ihre Daten anonymisieren können. Darüber hinaus Paglen sagt, ist, dass es auch eine Tor-Relais, die von niemandem in der Welt für den gleichen Zweck verwendet werden können.

Eine Mixtape sogar der NSA hören nicht

Software-Ingenieur David Huerta nennt es "ein Soundtrack für die moderne Überwachungsstaat." Es ist ein Mixtape auf einer SD-Karte – aber eines, das verschlüsselt ist, so dass nur Personen mit dem privaten Schlüssel anhören können. Er schickte die Band an die NSA-zentrale als eine kleine Erinnerung: "die NSA kann meine dumme Facebook Updates gelesen, aber ohne meine Zustimmung werden nie meine Kick-Ass-Mixtape hören auch wenn es direkt davor sitzt."

Verschlüsselung durch Social Media

Es gibt viele Möglichkeiten, um Ihre Nachrichten online in diesen Tagen zu verschlüsseln, aber keiner von ihnen sind ziemlich wie Kuckuck. Gerade jetzt, unsere sozialen Netzwerke – von Facebook bis Twitter — sind eine reiche Quelle für die Überwachung. Aber Cuckoo verwandelt sich dieser sozialen Netzwerke in ein Werkzeug, um Informationen, statt zu verstecken.

Gebaut von der Berliner Forscher Jochen Maria Weber und kreative Anwendungen auch ans Licht gebracht, es dauert eine Nachricht und streut es in zufälligen Bits innerhalb einer Gruppe von sozialen Netzwerken, von Tumblr auf Facebook. Dann das Empfangsgerät Kuckuck die verschiedenen verstreuten Bits mit den ständig wechselnden Verschlüsselungsmethode entschlüsseln kann, erklärt Weber. "Schwere Datenerfassung, Überwachung und Steuerung wurde normal und viel wichtiger, immer legal auf den meisten Internet-Kommunikations-Plattformen," schreibt er. "Was passiert, wenn wir soziale Netzwerke verwendet aber unser aktuelles versteckt?"

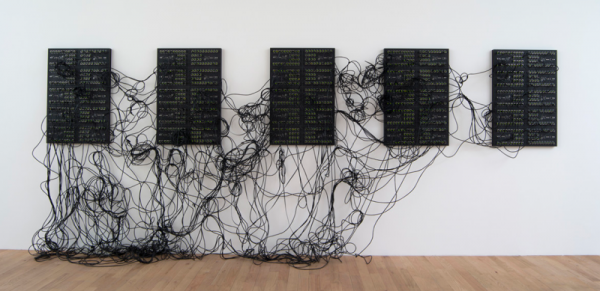

Packet Sniffing Skulpturen

Zu Fuß durch Addie Wagenknechts Skulptur xxxx.xxx in der Galerie, würden Sie feststellen, Hunderte von grünen Lichter blinken auf seiner verworrenen Oberfläche — und vielleicht würde nicht Sie sogar aufhören um zu erkennen, was diese Lichter gemeint. Aber diese Wand-Platinen sind "Packet-sniffer," die Daten aus WLAN-Signale in der Nähe riechen und Sichten sie — jeder grünes Licht stellt Daten aus unsicheren Netzwerken in der Nähe abgeholt.

Wagenknecht macht Stücke, die in einem Genre passen nicht, viele Skulpturen, aber sie sind auch Teile der Hardware, die Wagenknecht gebaut und programmiert, um spezifische konzeptionelle Aufgaben durchzuführen. Ihre erste Einzelausstellung in der Bitforms Gallery in diesem Winter zeigte ein paar faszinierende Beispiele, dank einer Reihe von Skulpturen genannt Daten und Drachen, die gebaut werden, um Daten vom nahe gelegenen Wi-Fi Netzwerke abzufangen.

Ein weiteres Stück namens Cloud Landwirtschaft hängt von der Decke als eine visuelle Anspielung auf den Titel seit, auch ist Durchsicht der Galerie Daten aus den unsichtbaren Netzen, die schweben. Als Besucher, Sie springt auf die Galerie Wi-Fi und überprüfen Sie Ihre e-Mail-vielleicht würde Sie sehen ein Platzen der grünes Licht Aufwand als die Daten durchlaufen die Skulptur.

Lesen Sie hier ein tolles Interview mit Wagenknecht, oder schauen Sie sich tief Lab, ein Dokumentarfilm über die Arbeit der Wagenknecht und andere Cyberfeminist Künstler und Forscher.

Fotos mit freundlicher Genehmigung Bitforms Gallery, New York.

Kontaktieren Sie den Autor unter [email protected].