Bankensicherheit ist So schlecht, dass eine einfache Phishing-betrug $ 1 Milliarde Kosten kann

In potenziell der größte Bankraub aktenkundig Banken ein osteuropäisches Hacker-Ring ist eine geschätzte $ 1 Milliarde von Diebstahl durch Computer mit Malware zu infizieren und Geld abschöpfen. Aber wie die Hacker diese Banken infiltriert spricht für ein viel größeres Problem: die aktuellen Sicherheitsstandards (oder deren Fehlen) bei großen Finanzinstituten sind so schlecht, es dauert nur eine Malware durchzogenen Anlage, Jumpstart eine internationale, Milliarden-Dollar-Diebstahl zu öffnen.

Nicht gerade anspruchsvoll

Das Hacker-Heist war von Sicherheitsfirma Kaspersky Labs, aufgedeckt, die den Angriff als anspruchsvoll eingestuft. Aber anspruchsvolle macht es übertrieben sein — das war in der Tat Ihre grundlegenden Phishing-Betrug. Eigentlich hatte Menschen klicken auf eine verdächtige Datei, den Angriff zu starten. Sobald jemand auf die Datei geklickt, es ins Leben gerufen einen Hintertüren Exploit namens Carbanak, die stiehlt Passwörter durch die Installation von Software um jeden Tastenanschlag aufzuzeichnen, die Menschen machen – wobei auch Screenshots. Security-Journalisten Brian Krebs – wer zuerst berichtet die Kerbe im Dezember — wies darauf hin, etwas wichtiges: um Zugriff auf die Computer, die Hacker nehmen einen Ansatz "Aufwand" (zu Recht) der Annahme, dass sie Eingang gewinnen kann nur durch warten auf jemanden, der zufällig auf Öffnen klicken eine Malware-verseuchten Anlage nicht ordnungsgemäß aktualisiert ihre Microsoft Office.

Das heißt, war dies eine Zero-Day-Angriff; niemand erfunden einen hinterhältigen neuen Exploit um diese Banken auszurauben. Schlimmer noch, war der Angriff so einfach, dass es hätte verhindert werden kann wenn die Banken in einer fristgerechten Weise nur Microsoft-Sicherheitsupdates installiert hatte. Leider Krebs hingewiesen, priorisieren nicht Finanzunternehmen digitalen Sicherheit. "Die meisten Organisationen – auch viele Finanzinstitute – sind nicht Set bis zur Niederlage qualifizierte Angreifer; "Ihre Netzwerksicherheit um Ease-of-Use, Compliance, und/oder besiegte Wirtschaftsprüfer und Aufsichtsbehörden gebaut ist, schrieb er.

Viele der Systeme, die großen Organisationen und sogar Finanzinstitute tätig wurden entwickelt, bevor Hacks dieser Größenordnung wurde an der Tagesordnung. Aber in der Folge der massiven Sony Hack und diese aktuelle Bankraub, halten müssen Unternehmen starten betonend Sicherheit als einfache Nutzung oder Angriffe, wie dies passiert. Dauert keinen streunenden Klick auf einen skizzenhaften Anlage, eröffnen eine Sicherheitslücke, die in eine Milliarden-Dollar-Diebstahl blühen kann, und die Tatsache, dass es zeigt wie gebrochen digitale Deckungsvorsorge ist.

Johns Hopkins University Informatiker Matthew Green erzählte "hier die echte Schwachstelle ist, dass Sie kritische interne Infrastruktur, verbunden mit den gleichen Maschinen, mit denen Menschen außen e-Mails lesen und im Internet surfen," mir. "Es gibt kein Geschäft der Welt, die ein solches System sichern können. Bis Unternehmen zu dieser Realität anpassen, werden diese Angriffe immer schlimmer zu halten."

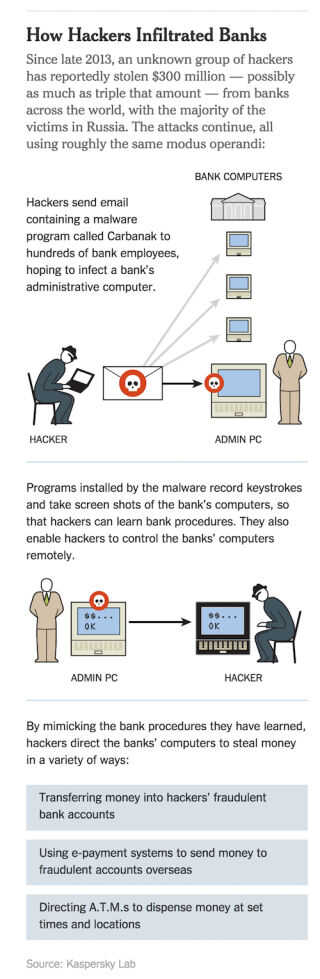

Anatomie einer Heist

Hier ist, wie es ging: ab 2013 wurden interne Rechner bei Banken mit standard Phishing-Scams, wo Hacker verstecken Malware-e-Mails, die echt aussehen mit Malware infiziert. Die Malware verwendet eine Sicherheitslücke für Microsoft, die bereits, unter der Voraussetzung gepatcht wurden hatte, die einige Banken würde nicht mit dem Sicherheitsupdate gestört haben. Nachdem Mitarbeiter der Bank auf die Microsoft Office-Anhänge in e-Mails geklickt, waren sie geschraubt, wenn sie ihren Computer nicht vor kurzem aktualisiert hatte.

Die Hacker waren geduldig und verfolgt die Computer der Banker, lernen, wie sie betrieben. Von dort würde sie überschreiben, Geldautomaten, Tausende von Dollar an Geld Maultiere, überweisen Sie Geld direkt in ihre Bankkonten zu speien und Einführung zusätzlicher Phishing Angriffe auf andere Banken.

Angriff auf Computern mit grundlegenden Phishing-Taktik ist etwas, was jeder gierig Skript-Kiddie verwalten kann. Während dieser Hacker Gruppe einige fortschrittliche, intelligente Manöver ziehen, nachdem sie bereits in sind, bewies es auch, dass es einfach wie die Hölle, Finanzinstitute zu hacken ist. Der Kaspersky-Bericht verweist auf mehr als 100 Banken in 30 Ländern, die gehackt wurden.

"Es ist eigentlich recht häufig für Organisationen, um veraltete Teile der Software ausgeführt werden, weil bestimmte Werkzeuge oder Anwendungen, die zu einem bestimmten Zeitpunkt gebaut wurden nicht leicht aktualisiert werden können," sagte mir Malwarebytes Security Analyst Jérôme Segura per e-Mail. "Wir sehen zum Beispiel die Verwendung älterer Java oder Internet Explorer-Versionen, die für interne Programme ordnungsgemäß funktionieren. Diese Systeme sollte richtig Sandbox vom Rest des Netzwerks, weil sie ein Risiko darstellen."

Segura Empfehlungen, diese Art von hacking zu stoppen gehören Exploit Mitigation Tools, die Malware erfolgreich unter Ausnutzung von Sicherheitslücken stoppen kann. Zur gleichen Zeit erkennt er, dass menschliches Versagen wird immer ins Spiel kommen. Um das zu bekämpfen, denkt er Banken Chancen für Mitarbeiter, durcheinander zu bringen minimieren soll. "Neben der Ausbildung sollten Mitarbeiter nur Zugriff auf Teile des Netzes, die sie wirklich brauchen gegeben werden. Zugriff auch aufgehoben werden, sollten ggf. nicht mehr,"sagte er.

So praktisch es ist, Ihre Google Mail zu überprüfen, während Sie bei der Arbeit in einer Bank sind, ist sicher Finanzprozesse auf demselben Computer, die, den Sie verwenden, zu twittern und Amazon stöbern, unverantwortlich an dieser Stelle. Bankensicherheit braucht, erwachsen zu werden.

[Quellen: Kaspersky Labs | Krebs | New York Times]

Illustration von Tara Jacoby; Infografik über New York Times