8 Dinge, die Sie nicht glauben werden können gehackt werden

Wenn Filme sind Glauben schenken darf, sind Hacker meist damit beschäftigt kämpft des Mannes mit CGI Animationen von Smileys, oder sonst in den dunkelsten Ecken von ihren Müttern Keller wohnt und dabei rein nerdy Sachen, die nie die reale Welt betrifft. Aber weder Annahme stimmt: Hacking sieht nicht aus wie ein rad Skateboarder Zerschlagung ein Kickflip über eine Onyx-Turm, und Hacker erhalten Zugriff auf Dinge, die Ihren Alltag... und manchmal sogar esbeeinflussen können.

#8. Explodieren Sie Ihre Genitalien

Wir denken, wir haben eine ziemlich gute Vorstellung davon was Hacker in der Lage sind: Diebstahl Ihrer persönlichen Daten, Absturz des Computers, Rollerbladen wie ein Hurensohn und machen sich mit Angelina Jolie (zurück, wenn sie heiß, bevor ihr fremde DNA war in gekickt und sie begann, sah aus wie ein Falke-Monster).

Aber heutige Hacker haben endlich eine Linie überschritten, und müssen mit extremen Vorurteilen beendet werden. Die Straftat? Sie wollen Ihre Wang zu zerstören.

Batterien enthalten die neueste MacBooks mit kleinen Monitor-Chips installiert. Es ist solch eine diskrete Zusatz, dass Apple nicht das Bedürfnis zu sichern, was natürlich bedeutet, dass Hacker überall hatte an sofort die Arbeit auszubeuten. Es wird ziemlich technisch, aber der Kern des Prozesses ist: die Software nutzt eine Standard-Passwort, die in jedem einzelnen MacBook identisch ist. Durch Reverse engineering der Firmware konnte nicht Hacker können die Batterie unbrauchbar oder injizieren Malware in das System durch den Chip (und Sie sogar wischen Sie Ihre Festplatte neu formatieren das System get rid of it, weil Sie wahrscheinlich denken wird nicht Ihre Batterie für einen Virus überprüft).

Oder wenn sie besonders schurkischen fühlen, könnten sie nur den Akku Ihres Notebooks (so genannt, weil es auf Ihrem Schoß ist sitzt, Sie werden sich erinnern, wo Sie Ihren Müll zu halten) bis hin zur in Flammen platzen oder explodieren überhitzen. Das ist richtig: Hacker sind nach Ihren Penis.

Es gibt nur keine Version dieses Satzes, die nichts weniger als erschreckend ist.

#7. Schneiden Sie Ihr Auto Bremsen

Security-Spezialisten an der University of Washington und der University of California haben gezeigt, dass Neuwagen mit EDV-Systeme an Bord eine wirkliche Sicherheit vor Hackern bedroht. Diese Wissenschaftler waren in der Lage, die Kontrolle über zwei Fahrzeuge und bedienen, mehr als ein Dutzend Funktionen während der Autos in Bewegung waren. Dazu gehören Dinge wie Bremsen, selektive jedes Rades (so effektiv "Lenkung" des Autos) Bremsen und Motor komplett abstellen. Gruseliger noch ist, dass sobald sie die Kontrolle über die Fahrzeuge gewonnen, Eingaben des Fahrers total ignoriert wurde: die Pedale, Rad und Schalter hatte keine Wirkung. Sie waren auch in der Lage, einen "zusammengesetzten Angriff," in denen die bösartige Software nach einem Absturz, sodass keine Hinweise auf Manipulationen gelöscht werden würde.

Fahrzeug-manslaughtered von Cyberkrieger ist der schlimmste Fall, natürlich.

Es ist viel wahrscheinlicher, dass diese Exploits verwendet werden, um die Autos einfach zu stehlen. Experten sagen voraus, dass die Zukunft der Kfz-Diebstahl ist ein Split-Venture mit Hackern Verkauf ihrer Dienstleistungen für Autodiebe indem Sie ihnen mit der GPS-Position des Fahrzeugs, dann die Tür zu entriegeln und starten des Motors aus der Ferne, so dass die Diebe damit losfahren können. Mögliche sind Eingabe für einen Auto-Hacker durch Bluetooth, ein Mobilfunknetz, das freaking Reifen Druckwächter und sogar Musik-Dateien. Ja, könnte das nächste Lied, die, das Sie herunterladen, Ihre letzte sein, wenn die falsche Hacker hinein wurde. Also während wir uns einig, dass die Reise in der Tat ein süße Album ist, die Sie völlig für diese Reise benötigen, Sie sich selbst die Frage stellen müssen: lohnt es sich, für zu sterben?

(Die Antwort ist ja, natürlich.)

#6. Steuern eines Kernkraftwerks

Als Scott Lunsford, ein Forscher für IBM Internet Security Systems, die Besitzer von einem amerikanischen Atomkraftwerk, die er in ihrem System über das Internet zu hacken könnte erzählte, lachte sie in sein Gesicht. Sie erzählten ihm, dass er es nicht geschafft; sei es "unmöglich." Dann überlassen sie das Wort "Hybris" im Wörterbuch nachschlagen, während Lunsford die Heilige Scheiße aus ihrem System gehackt. Es dauerte sein Team weniger als einen Tag zu infiltrieren und weniger als eine Woche, um volle Kontrolle über das Kernkraftwerk. Er behauptet, es war "einer der einfachsten Penetrationstests" Er hatte jemals durchgeführt.

Während er etwas wie eine Kernschmelze konnte nicht verursacht haben, ist Lunsford nach wie vor davon überzeugt, dass wenn er geneigt gewesen, hatte er einige erhebliche Schäden innerhalb des Systems hätten machen kann. Alle hätte war einfach "schließt ein Ventil" macht den Großteil der Stadt abzuschalten. Das besondere System, das Lunsford gehackt, um die Kontrolle der Anlage wird durch so genannte SCADA (Supervisory Control and Data Acquisition)-Software angetrieben, und die schlechte Nachricht ist, so ist der Rest des Amerikas Infrastruktur. SCADA steuert Dinge wie Wasser-Filteranlagen und u-Bahn-Netze überall in der Nation, und seine Sicherheit ist schwächer, von Tag zu Tag, vor allem aufgrund der immer größer werdenden Internet-Konnektivität. Lunsford stellt sich eine Vielzahl von katastrophalen Möglichkeiten wenn Cyber-Terroristen jemals diese Exploits in das SCADA-System gelernt wie er gerade tat, und wie wir Sie derzeit sagen (äh... sorry, Amerika).

#5. Verwenden Sie Ihren Computer-Bildschirm wie ein zwei-Wege-Spiegel

Die Chancen stehen, dass wenn Sie dies lesen, Sie eine Webcam zeigte auf Sie gerade jetzt und--NO Don't LOOK AT IT haben! Einfach nicht cool, OK? Handeln Sie, natürliche...

Wahrscheinlich ist niemand beobachtet Sie. Wir übernehmen auch gelangweilt Hacker haben besseres zu tun als jemanden spielen und herumlaufen drop Fritos auf ihre Unterwäsche sehen. Aber wenn ein Hacker schon immer die Kontrolle über Ihre Webcam um Sie auszuspionieren, es ist sehr machbar. In der Tat falsch oder völlig ungesichert Webcams haben ganze Websites ihnen gewidmet: Hier ist eine ganze Subreddit von steuerbaren Webcams, die Sie gehen, um einen ganzen Nachmittag klicken auf, verlieren nur weil du kannst.

Webcam-Hersteller sind auch gut sich dieses Problems bewusst. Unternehmen wie Logitech sind bereits ihren Webcams mit Privatsphäre Schilde (eine hübsche Bezeichnung für "Objektivdeckel") passend, um ihre Nutzer vor unerwünschten Zugriffen zu schützen. Soweit ein Motiv für diese Art von Verletzung der Privatsphäre gibt es einige Gründe, eine zivile persönliche Webcam hinter Ausspionieren von Frauen verändert sich... und das ist genau was die Mehrzahl der Fälle erweisen sich als zu hacken.

Also wenn du eine attraktive Frau, die dies lesen und Sie sich Sorgen um Ihre Privatsphäre machen, überprüfen Sie für die LED-Anzeige neben der Webcam zu sehen, wenn es aktiv ist. Und, äh... vielleicht senden Sie uns eine Nachricht Danke für die Einführung dieser wichtigen Informationen für Sie, und dann einfach über Ihr normales Geschäft weiter: Ihre e-Mails oben ohne.

#4. Dusche im freien Geld

Erinnere mich an die "easy Money"-Szene aus, wenn John Connor und sein Freund ein ATM mit einem tragbaren Atari Computer hacken? Das war nicht Fiktion. (Darüber hinaus, dass ein Teil, wie auch immer. Der Rest des Films war absolut fiktiv. Fühlenden killer Skelett Roboter gibt es nicht, und "Hasta la Vista, Baby" ist keine Sache, dass vernünftige Menschen zu einander sagen.) Im Gegensatz zu den meisten Unternehmen ATM Designer noch nicht immer gehackt wurde viel in den letzten zehn Jahren oder so, und als solche ihre Sicherheitsmaßnahmen sind leicht hinter der Kurve.

Bei der letztjährigen Black Hat technische Security Conference wollte IOActive Labs' Director of Security Research, Barnaby Jack, zeigen, wie einfach es war, ein paar Geldautomaten zu hacken. Er brauchte nicht zu öffnen, der Maschine oder sogar eine Auszahlung dazu machen. Er tat alles ganz aus der Ferne, mit nur seinen Laptop und ein Programm namens Jackpot. Als er fertig war, eine kecke kleine Melodie spielte auf seine Lautsprecher, das Wort "Jackpot" blitzte auf seinem Bildschirm und die ATM begann spuckt Rechnungen ganz über dem Platz, vermutlich während Barnaby seine Fersen zusammen trat und yipped wie eine alte-timey Goldsucher.

#3. Das nationale Stromnetz abstürzen

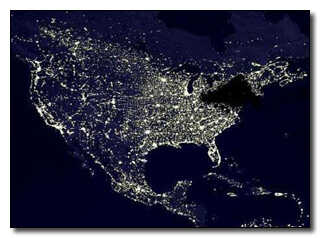

Großbritannien will bis 2020 einen intelligenten Zähler in jedem Haus, Gas- und Stromverbrauch zu messen haben. Die Geräte senden Daten in Echtzeit direkt an die Stadtwerke über eine Internetverbindung, wodurch Kunden mit ständig aktualisierten Informationen zur Energieeinsparung und helfen gleichzeitig, nationale Nachfrage effizient zu verwalten. Die smart-Meter klingt wie eine vernünftige Idee zu uns arbeiten Stiffs (gut, wir sind nicht wirklich arbeiten, aber wir sind sicher, dass steif!), aber wo wir nur ein wenig sehen grauer Kasten draußen, gibt uns Kraft, ein Hacker eine Reihe von tief hängenden Früchte mit minimaler Sicherheit, sieht über das ganze Land.

Wenn nur eines dieser Kästchen mit einem Wurm infiziert wurde, könnte es theoretisch das gesamte Netz bringen. Im Falle der britischen künftigen nationalen "smart Grid" Plan könnte bedeuten, dass möglicherweise die macht, ein ganzes Landabschneiden.

Weltweit gibt es bereits 40 Millionen smart Meter im Einsatz, und einige dieser Netzwerke arbeiten in den USA Noch ein anderes Team aus IOActive (diese Jungs sind beginnt zu klingen wie Gleichteile Robin Hood und Doctor Doom, nicht wahr?) entwickelt einen Wurm und benutzte es, um die Sicherheitslücken in diesen Systemen zu veranschaulichen. Mit diesem Wurm im Ort haben sie genau das, was sie davor gewarnt, und erfolgreich übernahm die Kontrolle über eine ganze amerikanische Stromnetz. Mike Davis, senior Consultant für die Firma, gab diese ominöse Aussage: "Wir können schalten Sie Hunderttausende Häuser möglicherweise zur gleichen Zeit." Er habe nicht die Anweisung mit einer Liste von Anforderungen oder etwas anhängen, aber wir sind gezwungen, anzunehmen, daß es irgendeine Art von wahnsinnigen Gelächter folgte .

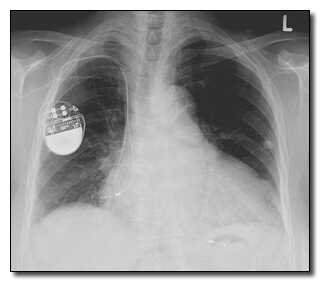

#2. Dein Herz zu stoppen

Alles aus dem Auto zu Ihrem Mixer ist mit einem Computerchip in diesen Tagen aktualisiert bekommen. Medizinische Implantate wie Herzschrittmacher keine Ausnahme sind. Da sie aktualisiert werden müssen, etwas aus der Ferne sowieso (sonst würden alle Wartungsarbeiten Hauptchirurgie beinhalten), sie haben eingeschränkte außen Konnektivität, so dass Ärzte auf Ihre gespeicherten Krankengeschichte, Ihren Namen und Adresse und Ihres Arztes Name und Adresse zugreifen. Ach ja, und ein erfahrener Hacker kann ebenfalls auf alles zugreifen.

Das ist richtig: sie können Ihr gottverdammte Herz zu hacken.

Und als ob wir brauchen, es zu sagen: Natürlich können sie aus der Ferne Halt es schlagen, während sie dort sind.

Bei manchen Geräten, wie einem implantierten Defibrillator, die dein Herz wieder in Aktivität, wenn es überhaupt greift Schocks, Hacker aus der Ferne schalten Sie das Gerät und warten Sie, bis Sie sterben oder wenn sie ganzen Tag gerade ist nicht senden Sie es in den Testmodus stattdessen--wo der Schrittmacher wiederholt liefert leistungsstarke, tödliche Stöße im Herzen auch wenn es schon ganz gut schlägt.

Diabetiker-Implantate wie Insulinpumpen erwiesen haben, ein weiteres Sicherheitsrisiko dar: Wenn Hacker Zugriff auf eines dieser Geräte erhalten, können sie mit den Ebenen in den Körper, die wiederum fatale Folgen haben kann injiziert werden verwirren. Jay Radcliffe entdeckt dieser Hack, während er mit seiner diabetischen Ausrüstung Dicking um war. Zuerst dachte er, es war "echt cool", er nur Ditz um für ein paar Minuten und erhalten Sie Zugang zu Computern innerhalb seines eigenen Körpers könne. Dann erkannte er, dass jede gelangweilter Teenager mit dem richtigen Skill-Set totale Beherrschung hätte darüber, ob er lebt oder stirbt.

Er nicht schlafen tut gut in diesen Tagen, erwarten wir.

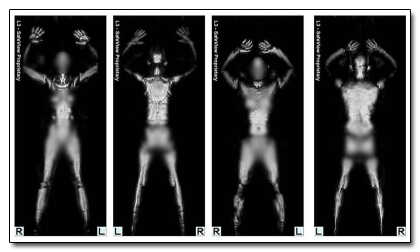

#1. Sie nackt zu sehen

Sie kennen diese Ganzkörper-Scanner haben sie jetzt an den Flughäfen? Sie sind im Wesentlichen die Roboter, die Suche Sie mit Wissenschaft, starrte bis hin Ihre Kleidung zu sehen, ob Sie eine Waffe oder eine peinliche Tattoo versteckt sind. Aber noch beunruhigender als die einfache Tatsache, dass diese Bilder vorhanden sind ist die Leichtigkeit, mit der diese Röntgengeräte gehackt werden können. Hacker können die Kontrolle über einen Flughafen PC aus Hunderten von Meilen entfernt und laden Sie diese Bilder in einem Blitz, wahrscheinlich auf die Sprünge helfen einen neue halbtransparente Ghostporn Fetisch (und das Internet ist bereits in der Nähe von kritischen Werte der Fetisch Sättigung).

Die Bilder, die diese Geräte erfassen sollen gelöscht werden, sofort nach Sicherheit sieht sie, aber das ist nicht immer der Fall. Letztes Jahr Bilder von einem älteren Typ der Ganzkörper-Scanner (etwas weniger nackte aussehende Bilder) zugespielt wurden, und zukünftige Datenschutzverletzungen davon gelten als eine sehr reale Bedrohung. So wenn Sie planen, in Zukunft mit dem Flugzeug reisen, vielleicht schlagen die Turnhalle tun ein wenig wachsen und mehr über Ihre Unterwäsche Wahlmöglichkeiten, selektiv sein, weil man nie weiß, die Ihren nackten Körper in naher Zukunft gemessen werden konnte. (In den USA. Es ist wahrscheinlich zu uns.)

Für Missverständnisse darüber, wie sind genial Hacker, Check-out 5 Dinge Hollywood denkt Computer tun kann und 8 Szenen, dass Hollywood beweisen Technologie geht nicht.

Und von LinkSTORM zu stoppen, weil die Hälfte die Woche vorbei ist.

Und vergessen Sie nicht, folgen uns auf Facebook und Twitter, sexy, sexy Witze direkt zu Ihrem News-feed gesendet bekommen.

Haben Sie eine Idee im Kopf, die einen großen Artikel machen würde? Dann melden Sie sich für unsere Autoren-Workshop! Besitzen Sie fachlichen Kompetenz in Image-Erstellung und Manipulation? Mittelmäßig? Auch rudimentäre? Sind Sie erschrocken von MS Paint und haben einfach eine lustige Idee? Sie können eine Infograpic erstellen und Sie könnten auf der Titelseite von Cracked.com Morgen!