Rekord-Spam Aufwand verwandelt Computer Zombies

Unsichtbare, unbenannte Kräfte sind bombardiert Sie mit Lügen, und wenn Sie Schwächen und sie glauben Ihren Computer in einen Zombie verwandelt werden.

Nein, das ist kein Klappentext für einen schlechten Science-Fiction-Film – es ist eine Beschreibung der Geschehnisse auf jedem Schreibtisch mit einem internetfähigen PC. Bevor der Monat noch geschieht, April hat einen Rekord für Virus E-mails, dank einer virulenten und erfolgreiche Malware namens Sturm Virus, Adam Swidler, ein Manager bei Postini Inc., ein Spam-Filter-Service in San Carlos, Kalifornien, sagte LiveScience.

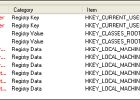

Eine Sturm Virus E-mail trägt alarmierende Nachrichten Klappentexte (ursprünglich über schlechtes Wetter – daher der Name) in die Betreffzeile. Klicken Sie auf die angehängte Datei bewirkt, dass einen Trojaner herunterladen, Installation Botnet-Software, die Ihren PC in einen Zombie verwandelt, womit es unter ein fremdes Fernbedienung.

Sicherheit-Softwarehersteller Symantec Inc. vor kurzem berichtet erkennen 63.912 Zombies an einem durchschnittlichen Tag und während der letzten Hälfte des Jahres 2006 es nicht erkannt 6.049.594 trennen Zombies – 29 Prozent mehr als im ersten Halbjahr 2006. (Mehr als ein Viertel waren in China, wo Computer-Sicherheit ein relativ neues Thema ist.)

Wie es funktioniert

Im Hintergrund wenn Sie nicht feststellen können, startet Ihren Computer im Anschluss an die Aufträge von seinem entfernten Meister.

Einige Zombies für Denial of Service Attacken vermietet zu bekommen, aber die meisten Schüttgut von Spam versenden. Einige der Spam enthält Kopien des Virus, die es versklavt. (Ja, ist es reproduzieren.) In diesen Tagen dürfte allerdings die Spam als tout eine bestimmte Firma, extravagante Nachricht das ist, wenn "true", sicher, den Aktienkurs von dieser Firma durch das Dach zu fahren.

Die Nachricht ist leider Fiktion – die Botmaster hat ein wenig gehandelt Penny Stock herausgesucht und einen Block von Aktien, manchmal durch entführten online-trading-Konten gekauft hat. Nachdem die Flut von Spam ausgeht, genug leichtgläubigen Menschen kaufen die Aktien, die dazu führen, dass den Preis sich nach oben bewegen – und die Botmaster mit Gewinn verkauft. Der Preis dann abstürzt, brennen diejenigen, die es gekauft haben.

"Es gibt Hinweise darauf, dass einige derjenigen, die die Aktien kaufen wissen genau was los ist, aber herausfinden, können sie den Aktienkurs zu fahren, da es nach oben geht und raus wenn der Spammer ist," sagte Swidler. "Aber sie nie können."

Spam 2.0

Dabei "Pump and Dump" ist ein Markenzeichen der sogenannten hat auch "Spam 2.0."

Im Gegensatz zu der ersten Generation Spam, die versucht, etwas zu verkaufen und somit zu seiner Täter verfolgt werden kann, hat Spam 2.0 keine offensichtliche Verbindung zur Quelle der Finanzierung, so dass es umso heimtückischer und schwerer zu stoppen.

Als Reaktion darauf hat der Securities And Exchange Commission versucht vorübergehend Einfrieren der Handel mit Aktien in Spam angepriesen. "Aber die Spammer scheinen nicht entmutigt überhaupt von der SEC Aktionen" Swidler beobachtet. "Wir haben keine Auswirkungen gesehen."

Selbstschutz, ist daher von größter Bedeutung. Experten sind sich einig über mehrere Ansätze:

- Öffnen Sie Dateien, die verbunden sind, um spam oder per e-mail an alle deren Quelle Sie nicht sicher sind.

- Wenn Ihres Internet Service providers Spam-Filterung bietet, verwenden Sie es, oder Ihre eigenen Spam-Filter-Software.

- Erwerben Sie Anti-Viren- und Anti-Adware-Software und halten sie aktualisiert.

- Verwenden Sie eine Firewall.

- Da die meisten Malware Sicherheitslücken im Betriebssystem nutzt, stellen Sie sicher, dass Sie die neuesten Patches erworben haben. Aktuelle Versionen von Microsoft Windows können so automatisch tun, wenn eine Netzwerkverbindung besteht.

Und schließlich "keine unerwünschte Angebote im Internet, Lager oder auf andere Weise reagieren" Swidler drängte.

- Verwirrende Begriffe: Ein einfacher Computer Security Glossar

- Virtuelle Virus ist erste Simulation einer gesamten Lebensform

- Invasive Kreaturen Angriff wie Internet-Viren