Verrückt-Advanced Malware infiziert worden Regierungen seit 2007

Sicherheitsexperten von Kaspersky offenbart nur ihre Entdeckung einer Cyberespionage Bedrohung, was sie sagen, in der Welt am weitesten fortgeschritten sein könnte. Enorm leistungsstark und schwer zu erkennen, es seit mindestens 2007, für Regierungen, Botschaften und Energie-Unternehmen tätig ist. Und niemand weiß, woher es kam.

"Careto," genannt, nachdem die spanische Slang für "Maske" oder "hässliche Gesicht", die in einigen seines Codes angezeigt wird, stützt sich das Virus auf Spearphishing-e-mit bösartigen Links Mails, getarnt als untergeordnete Domänen der bekannten Nachrichten-Websites, einschließlich Der Washington Post und The Guardian. Nach der Infektion leiten bösartige Links nur zu den gutartigen Sites verwiesen in der e-Mail, um die Spuren zu vertuschen.

Einmal heruntergeladen, Careto sammelt eine Vielzahl von Dokumenten aus dem infizierten System, mit einem Auge in Richtung empfindlich oder spezielle Daten: Verschlüsselungs-Keys, VPN-Konfigurationen, SSH-Schlüssel und so weiter. Und es ist noch nicht alles: Kaspersky sagt "Es gibt auch mehrere unbekannte Erweiterungen überwacht [von der Malware], dass wir konnten nicht erkennen und könnte im Zusammenhang mit benutzerdefinierten Militär/Regierungsebene Verschlüsselungs-Tools." Aus Sicht der Sicherheit ist die Infektion katastrophal: Careto haben Zugriff auf Netzwerk-Verkehr und Aufzeichnung Tastenanschläge und Skype-Gespräche, unter vielen anderen Möglichkeiten.

Careto die Komplexität und hohes Maß an Raffinesse zeigen, dass es von einem Keller-Hacker zusammen geworfen war nicht. Es ist eines der am weitesten fortgeschrittene Bedrohungen Kasperksy je gesehen hat, sogar der berühmte kryptische Duqu Trojaner besting. Careto versteckt sich in älteren Versionen der Kaspersky-Sicherheits-Software, so dass die Malware unsichtbar für Routine-System scannt, und es ist angreifen, Windows, Linux, Mac, und möglicherweise auch Android und iOS. Die Malware ist sehr raffiniert und verwaltete ein Maß an Sicherheit Kaspersky sagt "nicht normal für Internetbetrüger Gruppen" führt sie zu glauben, dass es eine staatlich geförderte Angriff werden könnte.

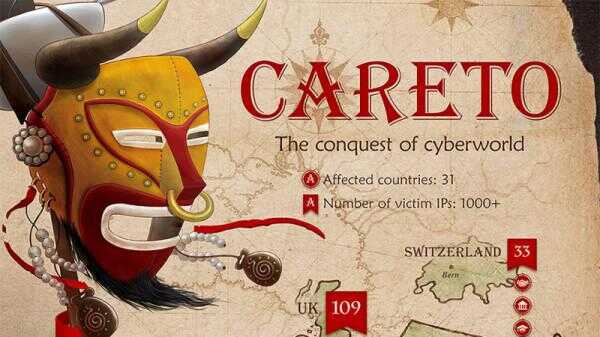

Während das volle Ausmaß der Caretos REACH-Verordnung unbekannt ist, identifiziert Kaspersky Opfer auf über 1.000 IP-Adressen in 31 Ländern, vor allem für Regierungsinstitutionen, diplomatischen Vertretungen und leistungsstarke private Unternehmen, insbesondere in den Branchen Öl und Gas.

So ist die staatlich geförderte Hackergruppe dahinter? Niemand weiß wirklich. Kaspersky weist darauf hin, dass die Nutzung der spanischen Umgangssprache im Programm nicht wirklich genau, eine geographische Region bestimmen – und außerdem wäre es durchaus möglich, eine gezielte Ablenkung.

Und während es derzeit inaktiv ist (die Hacker nahm Careto Server offline im Januar, wenn Kaspersky-Forscher ihre Untersuchung begannen), nichts hält die Verantwortlichen aus den Angriff jederzeit reaktivieren. Und während die Malware eine Software-Sicherheitslücke, die Kaspersky vor fünf Jahren, mit mehr als 380 bekannten hochrangige Opfer in 31 Ländern gepatcht nutzt, Careto ist immer noch eine sehr reale Bedrohung. Nicht zu erwähnen, dass wer auch immer diesen Sauger deutlich fuhr weiß, was sie tun.

Eines ist klar: mit seiner ausgereiften Design und Top-Level-Ziele, Careto ist weit mehr als der durchschnittliche Kreditkarte Hack. Und seinen Winterschlaf kann nicht ewig dauern. [Securelist über ZDnet]