Welche Unternehmen sind Ihre Daten richtig verschlüsseln?

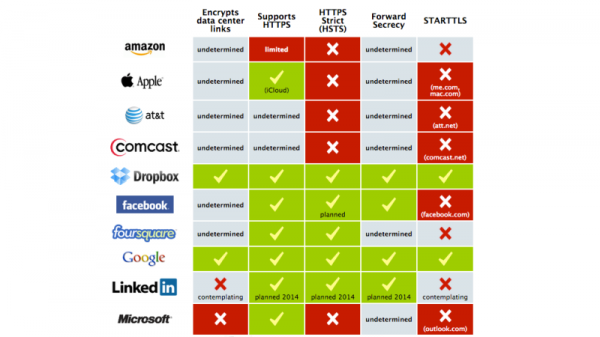

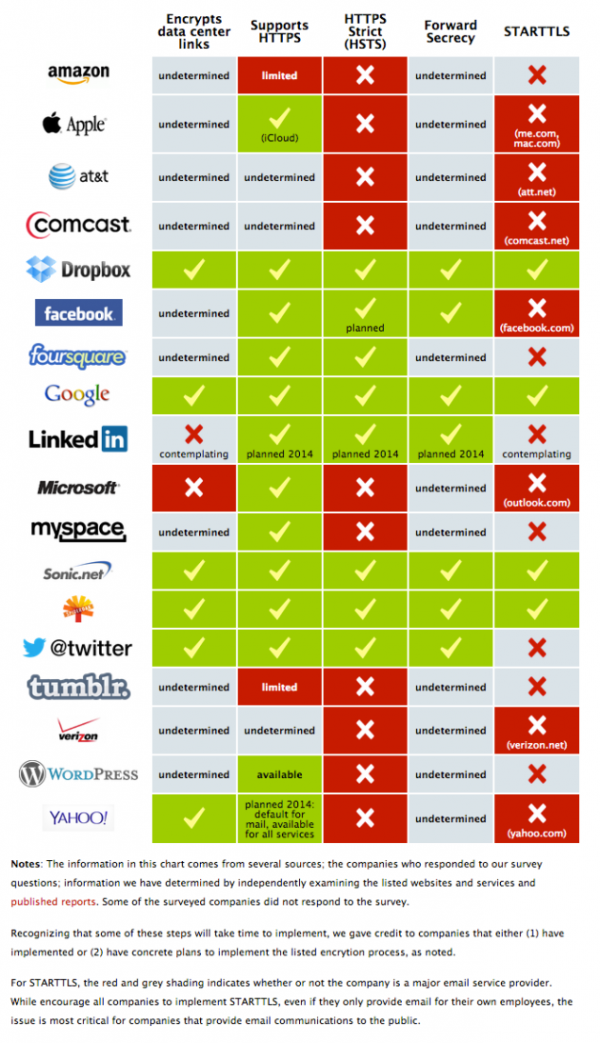

Wir haben die Unternehmen in unserer Wer hat Ihre Back-Programm gefragt, was sie tun, um die Verschlüsselung im Hinblick auf die NSA rechtswidrige Überwachung Ihrer Kommunikation zu stärken. Wir freuen uns zu sehen, dass vier Unternehmen –Dropbox, Google, SpiderOak und Sonic.net– fünf von unseren best Practices für die Verschlüsselung implementieren. Darüber hinaus schätzen wir, dass Yahoo! soeben, mehrere Maßnahmen ergreifen angekündigt, um die Verschlüsselung, einschließlich der sehr kritischen Verschlüsselung von Daten-Center Links erhöhen will und dass Twitter bestätigt hat, dass es Verschlüsselung von Daten-Center Links in Bearbeitung hat. Finden Sie in der Infografik.

Durch die Annahme dieser Praktiken, wie unten beschrieben, haben diese Dienstleister einen wichtigen Schritt zum Schutz von ihren Nutzern vor unbefugten Beschlagnahme ihrer Informationen aus Glasfaser-Kabel genommen. Durch Aktivieren der Verschlüsselung in ihren Netzwerken, können Dienstleister Hintertür Überwachung schwieriger, verlangt die Regierung zu Gericht gehen und Rechtsverfahren zu verwenden. Während Lavabits Mühen gezeigt haben, wie schwierig das für Service-Provider sein kann, gab zumindest es die Möglichkeit, vor Gericht zu kämpfen.

Nicht jedes Unternehmen an unserer Umfrage jede Empfehlung implementiert hat, jeder Schritt hilft, und wir freuen uns über diejenigen, die gearbeitet haben, um ihre Sicherheit zu stärken. Wir hoffen, dass jeder Online-Dienstleister diese best Practices übernimmt und weiter zu arbeiten, um ihre Netzwerke und ihre Nutzer zu schützen.

Krypto Umfrageergebnisse

Warum Krypto ist So wichtig

Die National Security Agency MUSKULÖS-Programm, das in der Glasfaser-Linien verbinden die Rechenzentren des Internet-Giganten wie Google und Yahoo angezapft, ausgesetzt der enorme Schwachstellen Unternehmen wenn gegen eine Agentur wie die NSA so kraftvoll begegnen können. Unter Umgehung der Unternehmen Rechtsabteilungen, packte das Programm durch Zugang zu Ihrer Kommunikation, ohne auch die Höflichkeit des Auftrages von den geheimen abnicken FISA Gericht. Das Programm ist nicht richtig, und es ist nicht einfach.

In diesem Sinne bittet EFF Dienstleister starken Verschlüsselung implementieren. Wir möchten Verschlüsselung auf jeden Schritt des Weges für eine Kommunikation auf dem Weg nach oder innerhalb eines Dienstleisters Systeme zu sehen.

Für den Anfang haben wir Unternehmen, um ihre Websites mit Hypertext Transfer Protocol Secure (HTTPS) standardmäßig verschlüsseln gebeten. Dies bedeutet, dass wenn ein Benutzer ihre Website herstellt, wird es automatisch einen Kanal verwenden, der die Kommunikation von ihrem Computer auf die Website verschlüsselt.

Wir haben sie alle Authentifizierungs-Cookies als sicher markieren auch gefragt. Dies bedeutet, dass Cookie Kommunikation beschränkt sich auf verschlüsselte Übertragung, die Web-Browser verwenden diese Cookies nur über eine verschlüsselte Verbindung leitet. Das hält Betreiber von Diebstahl (oder sogar Protokollierung) Netzwerkbenutzer Identitäten durch schnüffeln Authentifizierungscookies über unsichere Verbindungen.

Um sicherzustellen, dass die Kommunikation sicher bleibt, haben wir Firmen HTTP Strict Transport Security (HSTS) gebeten. HSTS besteht im Wesentlichen auf die Verwendung sicherer Kommunikations verhindern bestimmte Angriffe, wo ein Netzwerk vorgibt, dass die Website gebeten hat, unsicher zu kommunizieren.

Alle diese Technologien sind nun bewährte Industrie-Standard. Während sie die Kommunikation vom Endbenutzer zum Server und zurück verschlüsseln, haben die MUSKULÄREN Offenbarungen gezeigt, dass dies nicht ausreicht. Dementsprechend haben wir gebeten, Dienstleister, Kommunikation zwischen Unternehmen Cloud-Servern und Rechenzentren zu verschlüsseln. Jedes Mal, wenn ein Benutzer Daten ein Netzwerk Transite, sollte es stark verschlüsselt werden für den Fall, dass ein Angreifer hat Zugriff auf die physischen Datenlinks oder kompromittiert die Netzwerk-Equipment.

Darüber hinaus haben wir e-Mail-Dienstanbieter STARTTLS für e-Mail-Übertragung zu implementieren. STARTTLS ist ein opportunistischer Verschlüsselungssystem, die Kommunikation zwischen den e-Mail-Servern verschlüsselt, die den Simple Mail Transfer Protocol (SMTP)-Standard verwenden. Wenn ein Benutzer e-Mails jemand auf einen anderen Anbieter (z.B. Hotmail Schreiben eines Benutzers in eine Gmail-Nutzer), müssen die e-Mail-Nachricht über das Internet geliefert werden. Wenn beide e-Mail-Server STARTTLS verstehen, werden die Kommunikation bei der Übertragung verschlüsselt werden. Wenn nur Gmail tut aber Hotmail nicht funktioniert (die aktuelle Situation), sie werden in die klare und Lauschangriffe, ausgesetzt, so es entscheidend ist, wie viele e-Mail-Dienstanbieter wie möglich, um das System zu implementieren.

Zu guter Letzt haben wir Unternehmen vorwärts Geheimhaltung für ihre Verschlüsselungsschlüssel verwendet gebeten. Nach vorne Geheimhaltung, manchmal genannt 'perfect forward Secrecy' soll zuvor verschlüsselte Kommunikation zu schützen, selbst wenn die Dienstleister Schlüssel später gefährdet ist. Ohne vorwärts Geheimhaltung, ein Angreifer, der einen Dienstleister Geheimschlüssel lernt können ihn zurück zu gehen und vorher unverständliche verschlüsselte Mitteilungen lesen – vielleicht diejenigen, die Monate oder Jahre in der Vergangenheit aufgezeichnet.

Dieser Beitrag wurde zuerst veröffentlicht durch Electronic Frontier Foundation, und ist mit freundlicher Genehmigung veröffentlicht.