I2P: Die Super-anonyme Netzwerk, Silk Road Anrufe nach Hause

Der berühmt-berüchtigten Seidenstraße wiederbelebt selbst wie ein Junkie Phönix in diesem Monat verlassen die Dauerresidenz auf Tor für einen neuen Anonymisierungs-Dienst die unsichtbare Internetprojekt oder I2P genannt. News von der hochkarätigen Schwarzmarkt neue Adresse stieß die wenig bekannte I2P ins Rampenlicht. Nach einem Jahrzehnt in der Dunkelheit taucht das Projekt jetzt, als ein alternatives Ziel für Cyber-Kriminalität, und eine starke Ergänzung oder sogar Alternative zu seiner älteren Geschwister Tor.

Silk Road Reloaded ist nicht nur Kriminelle I2P-Nachrichten in diesem Monat. Security-Experten warnten vor kurzem eine böse Ransomware namens Crypto eine aktualisierte Version seiner digitalen Shakedown Regelung mit I2P ins Leben gerufen hat. Das Programm seiner Opfer Dateien verschlüsselt und dann verlangt Geld — Kryptowährung-um sie zu entschlüsseln. Die Ransomware-Schema verwendet ursprünglich nur Tor, um das Verkehrsaufkommen zu anonymisieren und als eine Landingpage für seine Erpressung Zahlungen. Jetzt hat sie in I2P migriert.

Es macht es klingen wie das unsichtbare Internet Online-Version der gefährlichste Teil der Stadt ist — eine feuchte digitale Gasse Sie würde nur noch abwärts gehen wenn Sie Drogen kaufen oder jemand zu berauben wollen. In Wirklichkeit ist der Service nicht so lückenhaft. Es entstand als eine freundliche Peer-to-Peer-Kommunikations-Hub, keine wimmelnde, schäbige digitale Unterbauch. Lassen Sie mich erklären.

Internet im internet

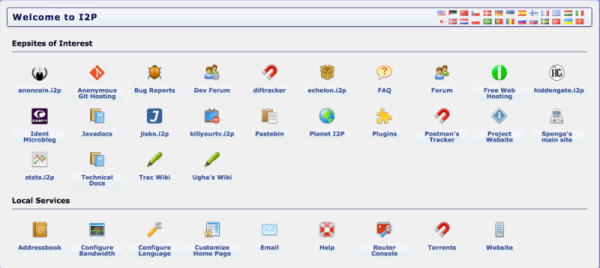

I2P ist sehr deep Web. Die Software Projekt Gastgeber Websites, die nicht über allgemeine Suchmaschinen wie Google, und, wie Tor, anonymizes Verkehr durch ping-ponging es von Proxy, Proxy. Jede Maschine mit I2P fungiert als Router, der I2P einen vollständig dezentralen Service macht. Dies ist eine Sicherheit Stärke, da Verkehr verschiedene Netzwerk-Pfade in einer Weise reisen kann, die alle Versuche bei Man-in-the-Middle-Angriffe vereitelt. Der gesamte Datenverkehr ist Ende-zu-Ende verschlüsselt.

Aber im Gegensatz zu Tor, es ist eine schreckliche Art und Weise, sich anonym im Internet außerhalb von I2P, und schrecklich ich meine völlig nutzlos. I2P ist nicht geeignet, Sie anonym bei der BBC, YouPorn oder UnicornsShitting.com aussehen zu lassen. Es wurde entwickelt, um Sie "Eepsites", die innerhalb des I2P-Intranets gehostete Websites durchsuchen zu lassen. Dies ist eine wichtige Unterscheidung, und ein Grund, warum I2p und Tor sind wirklich mehr Zusatzleistungen als Konkurrenten, wenn es darum, Web-browsing geht.

Darüber hinaus müssen Sie spezielle Software, um den Netzwerkzugriff herunterladen. Es ist leicht zu installieren aber schwer zu navigieren, und die steilere Lernkurve hat gehalten I2P Gemeinschaft kleines und enges seit ihren Anfängen 2003. Die meisten von den Machern von Pseudonymen gehen und sprechen mit einander und mit Benutzern auf eine intime IRC-Szene mit Erweiterungen, die Menschen direkt ohne Zwischenhändler Server chatten kann. Sie nicht Geld verdienen und noch nicht in einer gemeinnützigen Organisation organisiert.

Hier ist wie unterirdische I2P ist immer noch: The Electronic Frontier Foundation, einer der führenden Verfechter der Online-Privatsphäre hat nicht wirklich gestört hat, den 12-Year-Old Anonymisierungs-Dienst noch nicht untersucht.

"Ich wer einen detaillierten Einblick in I2P noch übernommen hat gefunden haben," sagte EFF Media Relations Direktor Rebecca Jeschke mir in einer e-Mail. "Im Allgemeinen, denke Leute hier I2P ist ein vielversprechendes Projekt. Es ist wirklich wichtig, eine Vielzahl von starken Lösungen für Anonymität, Privatsphäre und Sicherheit online zu haben. Jedoch Leute sagen, dass für den praktischen Einsatz heute Tor weit voraus hinsichtlich der Umsetzung und Zuverlässigkeit."

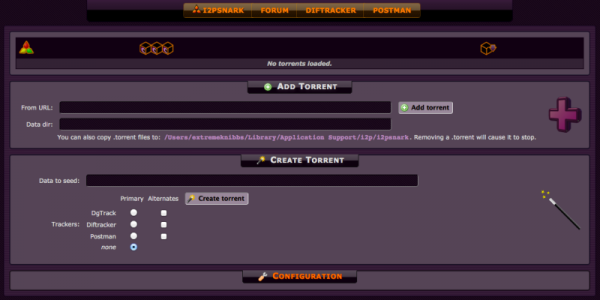

Ein sicherer Weg, um torrent

I2P begann als ein Ableger der Freenet, hat vielleicht das erste Anonymisierungs-Tool im Internet, und es immer noch ein Web 1.0 ästhetische und Sensibilität. Es bleibt im Wesentlichen eine sicherere Weise, Torrents zu teilen. Die torren-System ist gut gebaut und einfach zu bedienende und Peer-to-Peer-sharing ist das Rückgrat des gesamten Dienstes. Es ist ein viel besserer Ort, eine digitale Kopie des Guardians of the Galaxy als jede Art von Droge zu erzielen.

Wenn Sie Torrents und Sie besorgt sind über die immer an der langen Hand des Gesetzes gefingert, lohnt I2P sich allein aus diesem Grund herunterladen. Entwickler und I2P Presse Liaison Jeff Becker das gesamte System hätte brechen für jemanden sagte, um Gefangene torren über I2P – was natürlich nicht heißen soll es absolut konnte nicht passieren, aber es ist sicherer als es ohne einen Anonymisierungs-Dienst zu tun.

Keinen belebten Hafen für Drogenmarkt

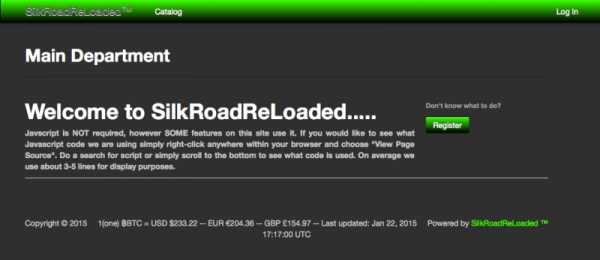

Das heißt, porträtiert I2P als neue Destination für alles Verborgene und illegale Online-auch einfach nicht wahr ist. Die Seidenstraße Reloaded bleibt in der Nähe von leer und Becker sagte, dass, im Gegensatz zu berichten, die es vor kurzem auf, das "neue" Medikament sprang Markt um mehr als ein Jahr seit.

Außerdem ist die Seidenstraße-Marke zu diesem Zeitpunkt tot. Darknet Experten warnen davor, dass jemand immer noch versuchen, Milch Glaubwürdigkeit aus der Name ist wahrscheinlich auf der Suche zu Rip off, und Berichte von Darknet Benutzer legen nahe, dass diese I2P Silk Road fast sicher ein Betrug ist. Unterdessen der prominenteste Schmuggelware Marktplatz auf I2P, kreativ benannt TheMarketplace, hatte nie viele Anbieter und Herunterfahren vor ein paar Monaten.

Ist dies der neue digitale Droge Spielplatz, ist es eine verlassene, leer.

Sollten Sie es verwenden?

I2P hat das Potenzial, als Anonymisierungs-Service für eine große Auswahl an Anwendungen handeln. Aber es hatte nicht die Architektur in den Weg, den Tor hat getestet und charakterisiert es als ein Heiliger Gral der Anonymität ist ein gefährlicher Irrtum.

Das Projekt ist immer noch eine unglaublich kleine Venture mit einem Bruchteil der Tor Benutzer und eine DIY gesinnten Gemeinschaft von unabhängigen Entwicklern dahinter; im Gegensatz zu Tor wird I2P nie finanziell unterstützt von der US-Regierung. Alles, was gesagt, wenn Sie sich entscheiden, es geben einen Wirbel, hier sind einige Dinge im Auge zu behalten.

Download der Software ist kein komplexer Prozess, aber danach Sie werde müssen manuell neu konfigurieren Ihres Browsers bevor Sie die Landing-Page angezeigt werden, das ist ärgerlich, aber nicht hart, zu sehen. Jeder Browser hat etwas andere Methode, aber sie meist beinhalten Ihre Proxy-Port-Einstellungen ändern. Die I2P-Website führt Sie durch wie Sie dies tun. Sobald Sie auf der Homepage erhalten, können Sie die markierten Eepsites, einschließlich eine FAQ, eine I2P Version von Pastebin, torren Websites und Foren und eine Liste von anderen Websites durchsuchen.

Neben den Standorten hervorgehoben auf der Landung-Portal oder in sein Adressbuch können Sie andere Websites nicht automatisch zugreifen, auch wenn Sie ihre .i2p-Adresse haben. Um auf der Seidenstraße Reloaded (Bullshit), müssen Sie zum Beispiel ihre Base 64 oder Base 32 Adresse, eine andere Zeichenfolge aus Buchstaben und Zahlen kennen. Es ist nicht leicht, diese Scheiße aufzuspüren; Ich musste stöbern in den Kommentaren auf einen Reddit Beitrag finden Sie die Adresse, ich brauchte, um sich anzumelden.

I2P ist immer noch eine Nische, unterirdische Tool right now. Aber interessant zu beobachten. Ergibt das FBI eine schwere Tor Schwäche während der Seidenstraße Prozeß im Gange (was passieren könnte, wenn es erklärt, wie die Agentur Ulbricht verfolgt), konnten wir einige Migration in I2P sehen. Der kleine Service ist nicht bereit, um Tor zu ersetzen, aber es ist ermutigend Beweise dafür, dass wir nicht alle unsere Anonymisierungs Eier in einen unterirdischen Korb setzen.

Screenshots über die Autorin