Von Twitter in der Krebsbehandlung, Computer Science Auswirkungen

Diese ScienceLives Artikel wurde LiveScience in Zusammenarbeit mit der National Science Foundation zur Verfügung gestellt.

Der kalte Krieg vorbei sein, aber leise Gefahren lauern noch im Cyber-Space. Mit steigenden Mengen sensibler personenbezogener Daten – Sozialversicherungsnummern, Finanzdaten, Lager Transaktionen – finden ihren Weg auf computing Netzwerke, Cyber-Sicherheit wird immer wichtiger jeden Tag. Technologien für Cyberverteidigung, haben jedoch nicht Schritt gehalten mit Gefahren für die Sicherheit im Internet.

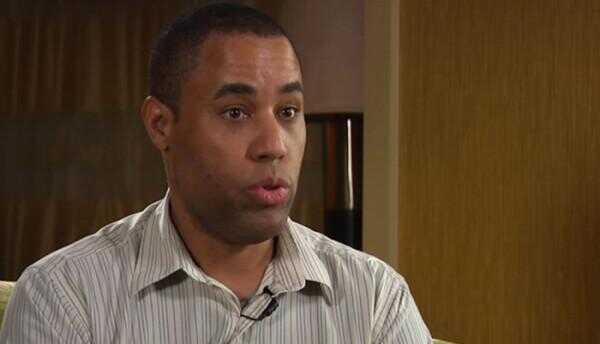

Anthony Joseph ist einer der wichtigsten Forscher beteiligt bei der Festsetzung dieser Trend. Professor an der University of California, Berkeley und ein National Science Foundation Karriere-Preisträger, arbeitet an Projekten in der DeterLab, die primäre wissenschaftliche EDV Anlage für Cyber-Sicherheitsexperten weltweit Joseph. DETER-Projekt schafft Technologien, die auf die wachsenden und sich verändernden Formen von Cyber-Bedrohungen anzupassen, damit Unternehmen und Forscher die Robustheit ihrer eigenen Sicherheit und Netzwerk-Systeme testen können.

Joseph erhielt gleichzeitigen Bachelor- und Master-Abschluss in Elektrotechnik und Informatik, und dann seinen Ph.d. in Informatik, alle vom MIT. Derzeit ist er Direktor des Intel Berkeley Research Laboratory, das mit Universitäten auf Cyber-Sicherheitsforschung zusammenarbeitet.

Joseph arbeitet auch auf Cloud computing-Technologien — wenn Sie Twitter verwendet haben, haben Sie seine Technologie verwendet – und Krebs-Genetik. Um mehr zu erfahren, das dazugehörige Video.

Name: Anthony Joseph

Institution: University of California, Berkeley

Fachrichtung: Informatik

Var Spieler = OO. Player.Create ('ooyalaplayer5sOWJhcTqlXaMiIdPaCf0F6OCqhKoAr-', ' 5sOWJhcTqlXaMiIdPaCf0F6OCqhKoAr', {}

Höhe: 352,

Breite: 540,

Autoplay: falsch,

"Google-Ima-anzeigen-Manager": {}

'adTagUrl':'http://pubads.g.doubleclick.net/gampad/ads?sz=640x480&cust_params=frmt%3D0%26frmt%3D1%26frmt%3D22%26plID%3D91ac0f6dcbdf466c84659dbc54039487%26ttID%3D5sOWJhcTqlXaMiIdPaCf0F6OCqhKoAr-%26pos%3Dpreroll%26cue%3Dpre%26cgm%3D0&cmsid=1849&iu=%2F10518929%2Ftmn.sdc&ciu_szs=728x90,300x250&impl=s&gdfp_req=1&env=vp&output=xml_vast2&unviewed_position_start=1&url=[referrer_url]&correlator=[timestamp]&overlay=1&vid=[oo_embedcode]'

},

});

Anmerkung der Redaktion: Die Forscher in den ScienceLives Artikeln dargestellt wurden unterstützt durch die National Science Foundation, Föderalen Agentur mit der Finanzierung von Grundlagenforschung und Ausbildung in allen Bereichen der Wissenschaft und Technik beauftragt. Meinungen, Erkenntnisse und Schlussfolgerungen oder Empfehlungen ausgedrückt in diesem Material sind die des Autors und spiegeln nicht unbedingt die Ansichten von der National Science Foundation. Siehe die ScienceLives Archiv.