Wie die NSA die Öffentlichkeit irreführt, ohne zu technisch zu lügen

Das Wall Street Journal veröffentlichte eine wichtige Untersuchung letzte Woche berichtet, dass die National Security Agency (NSA) hat einen direkten Zugang zu vielen wichtigen Telekommunikation Schalter um das Land und "hat die Fähigkeit, etwa 75 % aller US-Internet-Verkehr auf der Jagd nach fremden Intelligenz, einschließlich einer Vielzahl von Kommunikation durch Ausländer und Amerikaner erreichen." Insbesondere, weigerte sich NSA Beamten immer wieder, diese Geschichte auf Theirconference Anruf mit Reportern am nächsten Tag reden. Stattdessen veröffentlichte den Director of National Intelligence und der NSA eine Erklärung über die Geschichte später am Abend.

Wenn Sie die Anweisung schnell lesen, scheint wie es die NSA die WSJ-Geschichte bestreiten wird. Aber auf sorgfältiges Lesen sie eigentlich nicht leugne nichts davon. Wie zuvor dargestellt, oft muss man sorgfältig analysieren, NSA Aussagen, Täuschung und Falschinformationen auszurotten, und diese Aussage ist nicht anders. Sie haben versucht, eine genaue Geschichte mit den gleichen alten Wortspiele abzulenken. Hier ist eine Auflistung:

Die NSA nicht Sichten und haben uneingeschränkten Zugang zu 75 % der Vereinigten Staaten Online-Kommunikation... Der Bericht lässt Leser den Eindruck, die weniger als 75 % von den Vereinigten Staaten Online-Kommunikation, die NSA Sichten ist was einfach nicht stimmt.

Das Wall Street Journal sagt natürlich nie die NSA "sichtet" 75 % unserer Kommunikation. Sie berichteten die NSA System "die Kapazität hat , etwa 75 % aller US-Internet-Verkehr zu erreichen." Der NSA "Sichten neuer Begriff" ist nicht definiert, aber sie haben unabhängig von die NSA tust oder nicht tust, 75 % der Amerikaner-e-Mails, die technische Kapazität es nach Schlüsselwörtern durchsuchen – was sie nicht verweigern.

In seiner Mission ausländischer Geheimdienste und seine Behörden verwenden NSA "berührt" etwa 1,6 %, und Analysten betrachten 0,00004 % des weltweiten Internetverkehrs.

Sehen Sie, was sie dort taten? Das Wall Street Journal sprach über US-only KommunikationVerkehr, nicht der Welt insgesamt Internet -Verkehr. Die überwiegende Mehrheit der weltweiten Internet -Verkehr ist video-streaming und downloads. Nach einer Studie von Cisco, Video mehr als die Hälfte aller Web-Verkehr im Jahr 2012 gemacht – und das schließt nicht, Peer-to-Peer-sharing. Bis zum Jahr 2017 sagen sie voraus, dass 90 % des gesamten Internetverkehrs video sein wird.

Wie Jeff Jarvis treffend dokumentiert, die NSA kann saugen einen außergewöhnlichen Anteil an der Welt (und amerikanische) Kommunikation während nur 1,6 % des gesamten Internetverkehrs zu berühren.

Ach ja, und dass 0,00004 %? Dass Mathematik sein auch fehlerhaft. Der Atlantic Draht überprüft die NSA zahlen, wenn sie zuerst verwendet, dass Stat und entschlossen die NSA Mathe durch eine Größenordnung war – er eigentlich zehnmal mehr sucht, als sie sagen, sie do.1

Die Unterstützung von den Anbietern, die durch das Gesetz gezwungen ist, ist die gleiche Tätigkeit, die zuvor im Rahmen von Abschnitt 702 Kollektion und Prisma offenbart worden ist.

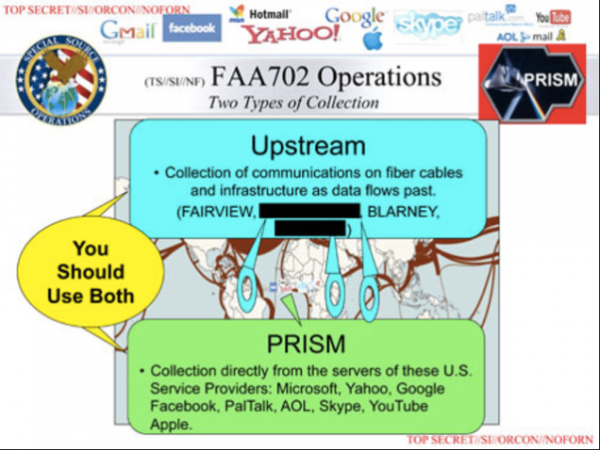

Zunächst feststellen, dass sie PRISM verschmelzen werden – umfasst die Sammlung von Internet-Unternehmen wie Facebook – mit der "vorgelagerten" Kollektion das Wall Street Journal berichtet über: Telekommunikations-Unternehmen wie AT&T, die die NSA direkten Zugang zu der Faser Glasfaserkabel, die Übertragung sämtlicher Internet-Verkehr über. Hier ist die NSA durchgesickert Grafik erklärt den Unterschied:

Zweitens ist Absaugen große Teile des Internet-Verkehrs direkt aus dem Internet-Backbone nicht "gesetzlich gezwungen." In der Tat als EFF jahrelang vor Gericht argumentiert, war die Telekom Teilnahme an diesem Programm mit der NSA illegal und verfassungswidrig. Offensichtlich, sie wussten es, weil das ist, warum verabschiedete der Kongress rückwirkende Immunität für Unternehmen wie AT&T im Jahr 2008. Aber, dass die Immunität nur auf die Telekom ausgedehnt und EFF Klage gegen die illegalen "Überwachung" geht weiter.

Abschnitt 702 verbietet speziell die vorsätzliche Übernahme von Mitteilungen, wenn alle Parteien bekannt, um innerhalb der USA werden.

Ja, Abschnitt 702 verbietet die beabsichtigte Übernahme von US Communications, aber einmal U.S. Kommunikation sind in einer Datenbank der NSA – die oft — die NSA können sie ohne Haftbefehl, als von the Guardian enthüllte kürzlich veröffentlichten Dokumente suchen. Unbekannter oder anonyme Personen gelten als fremd, was bedeutet, dass viele US-amerikanische Volk in das Schleppnetz gefangen wird.

Das Gesetz verbietet ausdrücklich auf ein US-Bürger ohne eine individuelle gerichtliche Anordnung anhand einer Vorführung von wahrscheinliche Ursache.

Wir haben zuvor seziert die NSA verzerrte Definition von "Target", wo sie nur 51 % sicher sein, dass die Person, die, der Sie noch auf Spionage sind, fremd ist. Zusätzlich existieren eine Reihe von Lücken, die es ermöglichen die NSA, US-Kommunikation zu halten, wenn sie verschlüsselt sind, wenn es Beweise für ein Verbrechen, und vieles mehr gibt.

Und wie die New York Times auf ihrer Titelseite vor zwei Wochen berichtet, die NSA "den Inhalt der Unmengen an Amerikaner E-mail und Textkommunikation in und aus dem Land unter dem Deckmantel der Suche nach Informationen über Ziele, nicht nur Kommunikation , Ziele sucht" Beamten zugeben.

Wenn, dass Kommunikation eine US-Person umfasst, muss NSA Attorney General und FISA Gericht genehmigt "Minimierung Verfahren" folgen, die Agentur schützt die Privatsphäre von US-Personen zu gewährleisten.

Diese "Minimierung Verfahren" gewährleisten nicht, dass die NSA Privatsphäre schützt. Vielmehr sind sie völlig unzureichend, in erster Linie mit Minimierung der Menge von Daten aus der Datenbank entfernt werden, und über die Umstände, unter denen die NSA kann Daten halten und teilen es mit anderen Agenturen, erweitert.

So dort haben Sie es: wie die NSA vorgibt, einem Medienbericht zu verweigern, ohne es überhaupt zu leugnen. Wir warten immer noch ehrlich Rechenschaft über die NSA-Funktionen. Sagen Sie Ihren Vertreter, heute eine unabhängige Untersuchung zu verlangen.

Dieser Artikel ist von der Electronic Frontier Foundation reproduziert unter Creative Commons Lizenz. Bild von Irina/Shutterstock Tischenko.