Wie Sie sich von der NSA zu schützen, wenn Sie DH 1024-Bit-Verschlüsselung verwenden

In einem Beitrag am Mittwoch Forschung Forscher Alex Halderman und Nadia Heninger überzeugend präsentiert, was darauf hindeutet, dass die NSA, die Fähigkeit entwickelt hat, eine große Anzahl von HTTPS, SSH und VPN-Verbindungen über einen Angriff auf die gängigen Implementierungen des Diffie-Hellman-Schlüsselaustausch-Algorithmus mit 1024-Bit Primzahlen zu entschlüsseln. In diesem Jahr waren sie Teil einer Forschungsgruppe, die veröffentlicht eine Studie über die Blockade Angriff, welche Leveragedoverlooked und veralteten Code "Export-Grade" (herabgestuft, 512 Bit) Parameter für Diffie-Hellman durchzusetzen. Durchführung einer Kostenanalyse des Algorithmus mit stärkeren 1024-Bit-Parameter und einen Vergleich mit der NSA "schwarzen Budget" wir uns kennen (und lesen zwischen den Zeilen von mehreren durchgesickerten Dokumenten über NSA Abhörkapazitäten) schlossen sie, dass es wahrscheinlich NSA 1024-Bit Diffie-Hellman-seit einiger Zeit gebrochen hat.

Die gute Nachricht ist, in der Zeit seit dieser Forschung ursprünglich veröffentlicht wurde, der großen Browser-Hersteller (Firefox, IE und Chrome) Unterstützung für 512-Bit Diffie-Hellman, die größte Anfälligkeit entfernt haben. 1024-Bit Diffie-Hellman bleibt jedoch für die absehbare Zukunft trotz seiner Anfälligkeit für NSA-Überwachung unterstützt. In diesem Beitrag präsentieren wir einige praktische Tipps zum Schutz vor Überwachung Maschine, egal ob Sie einen Web-Browser, ein SSH-Client und VPN-Software verwenden.

Disclaimer: Dies ist keine komplette Anleitung, und nicht alle Software abgedeckt.

Web-Browser

Stellen, Sie sicher, dass Sie die stärksten Crypto verwenden haben Sie Blick auf die Verschlüsselungs-Algorithmen (oder Verschlüsselungsverfahren), die von Ihrem Browser unterstützt. Es ist ein ausgezeichnetes Werkzeug, wie ist mein SSL?, das wird Ihr Cipher Suite Browserunterstützung testen. Der entsprechenden Bereich der Seite ist unten gegeben Cipher Suites. Stellen Sie sicher, dass Sie nicht den Text "_DHE_" in der Liste der Ciphersuites sehen möchten. Obwohl die elliptische Kurve Variante des Diffie-Hellman, vertreten durch Suiten mit "_ECDHE_" ist okay). Hier ist, wie dieser "_DHE_" Cipher Suites entfernen, wenn Sie sie noch haben:

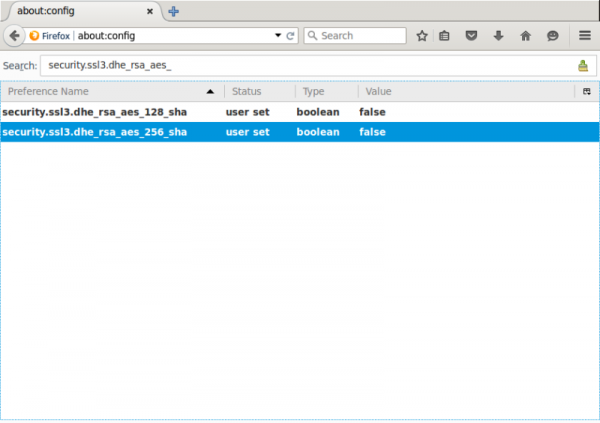

Firefox

(getestet mit 40.0.3)

Eine neue Registerkarte öffnen, geben Sie "über: Config" in die Adressleiste und hit "Enter"-Taste. Wenn Sie der Seite eine Warnung erhalten, klicken Sie auf "Ich werde vorsichtig sein, das verspreche ich!" Dies bringt Sie an den Firefox-Konfigurationseinstellungen. Geben Sie in der Suchleiste oben ".dhe_" und drücken Sie die "Enter". Dies sollte dazu führen, dass zwei Einstellungen angezeigt wird: "security.ssl3.dhe_rsa_aes_256_sha" und "security.ssl3.dhe_rsa_aes_256_sha". Doppelklicken Sie auf beide den Wert von "True" auf "False" ändern.

Nun, wenn Sie des wie meine SSL Seite aktualisieren, sollten die "_DHE_"-Ciphersuites verschwunden sein!

Chrom

Nach folgenden Schritte in den folgenden Betriebssystemen, die wie meine SSL-Seite aktualisieren, "_DHE_" Ciphersuites sollte verschwunden sein. Beachten Sie, dass die hex-Werte für die schwarze Liste der TLS Cipher Suite Registry entsprechen

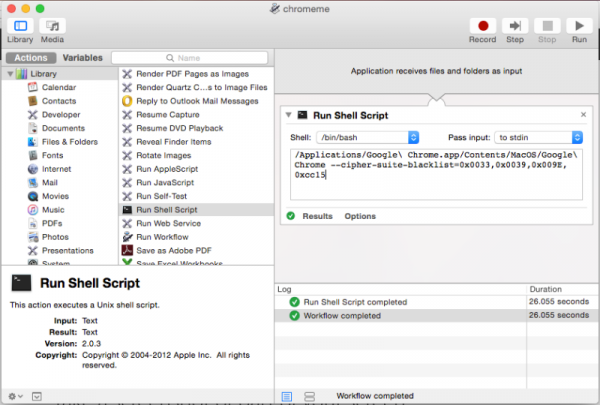

OSX

(getestet mit 46.0.2490.71, OSX 10.10.5)

Öffnen Sie "Automator" zu, und doppelklicken Sie auf "Shell-Skript ausführen". Der Befehl "Cat" mit den folgenden zu ersetzen:

/ Anwendungen/Google\ Chrome.app/Contents/MacOS/Google\ Chrom - Chiffre-Suite-Blacklist = 0x0033, 0x0039, 0x009E, 0xcc15

Speichern Sie die Anwendung zu Ihrem Ordner "Programme", mit welchem Dateinamen Sie mögen. Im Finder können Sie ziehen Sie die Anwendung in Ihrem Dock und verwenden, um Chrome ohne den gefährdeten Chiffren zu starten.

Windows

(getestet mit 46.0.2490.71, Windows 7)

Mit der rechten Maustaste der Verknüpfung zu Ihrer Chrome-Anwendung, klicken Sie auf "Eigenschaften" und dann fügen Sie die folgenden am Ende des "Ziels": "-Chiffre-Suite-Blacklist = 0x0033, 0x0039, 0x009E, 0xcc15"

Das Ziel sollte dann ähnlich der folgenden sein:

"C:\Program Files (x86)\Google\Chrome\Application\chrome.exe"--Chiffre-Suite-Blacklist = 0x0033, 0x0039, 0x009E, 0xcc15

Öffnen Sie Chrome ab jetzt über diese Verknüpfung.

Linux

Getestet mit 46.0.2490.13, Ubuntu 14,04 LTS

Der Kommandozeile mit dem folgenden Flag Chrom ab, entfernt die unerwünschten Chiffren:

Google-Chrome-Chiffre-Suite-Blacklist = 0x0033, 0x0039, 0x009E, 0xcc15

SSH

Ein ausgezeichneter Führer zur Härtung der SSH-Konfiguration wurde nach Enthüllungen veröffentlicht, dass die NSA manchmal SSH-Verbindungen entschlüsseln kann. Die Anleitung gibt es hier.

VPN

OpenVPN

Die meisten VPN-Software unterstützt die ".ovpn" Datei-Endung von OpenVPN verwendet. Viele VPN-Anbieter bieten auch ".ovpn" Dateien, eine Verbindung mit OpenVPN. Wir müssen in dieser Datei angeben, dass wir nur Diffie-Hellman mit 2048-Bit Primzahlen verwenden möchten. Zuerst müssen wir eine Datei "Dhparam" mit der "Openssl" Befehlszeile erstellen:

OpenSSL-Dhparam-, /some/path/to/dh2048.pem 2048

Wir geben Sie dann, dass wir diese Datei Diffie-Hellman Parameter in der Datei ".ovpn" verwenden möchten:

Echo "dh-/some/path/to/dh2048.pem" >> myvpnfile.ovpn

Wenn Sie jetzt eine Verbindung herstellen, sollten Sie 2048-Bit Primzahlen verwenden!

Dieser Beitrag erschien auf Electronic Frontier Foundation Blog und ist hier unter Creative Commons Lizenz veröffentlicht.

Bild von Yuri Samoilov unter Creative Commons Lizenz.